FortiGateを導入する際、1台の物理ファイアウォールで複数の組織やプロジェクトを管理したいケースがあります。VDOM(Virtual Domain:仮想ドメイン)は、まさにそんなニーズに応える強力な機能です。本記事では、VDOMの基本概念から実際の設定手順、運用での使い分けまでを詳しく解説します。

かつてマルチテナントのデータセンターでFortiGateを運用していた際、VDOM機能を使って各テナントのネットワークを完全分離しました。物理的に複数台のFWを用意するよりコストを大幅削減でき、管理も集約できて効率的でした。

ただし、VDOM間のルーティング設定を誤ると通信が通らなくなり、夜中に呼び出されたこともあります。設計段階での十分な計画が重要です。

VDOM(仮想ドメイン)とは?仕組みと特徴

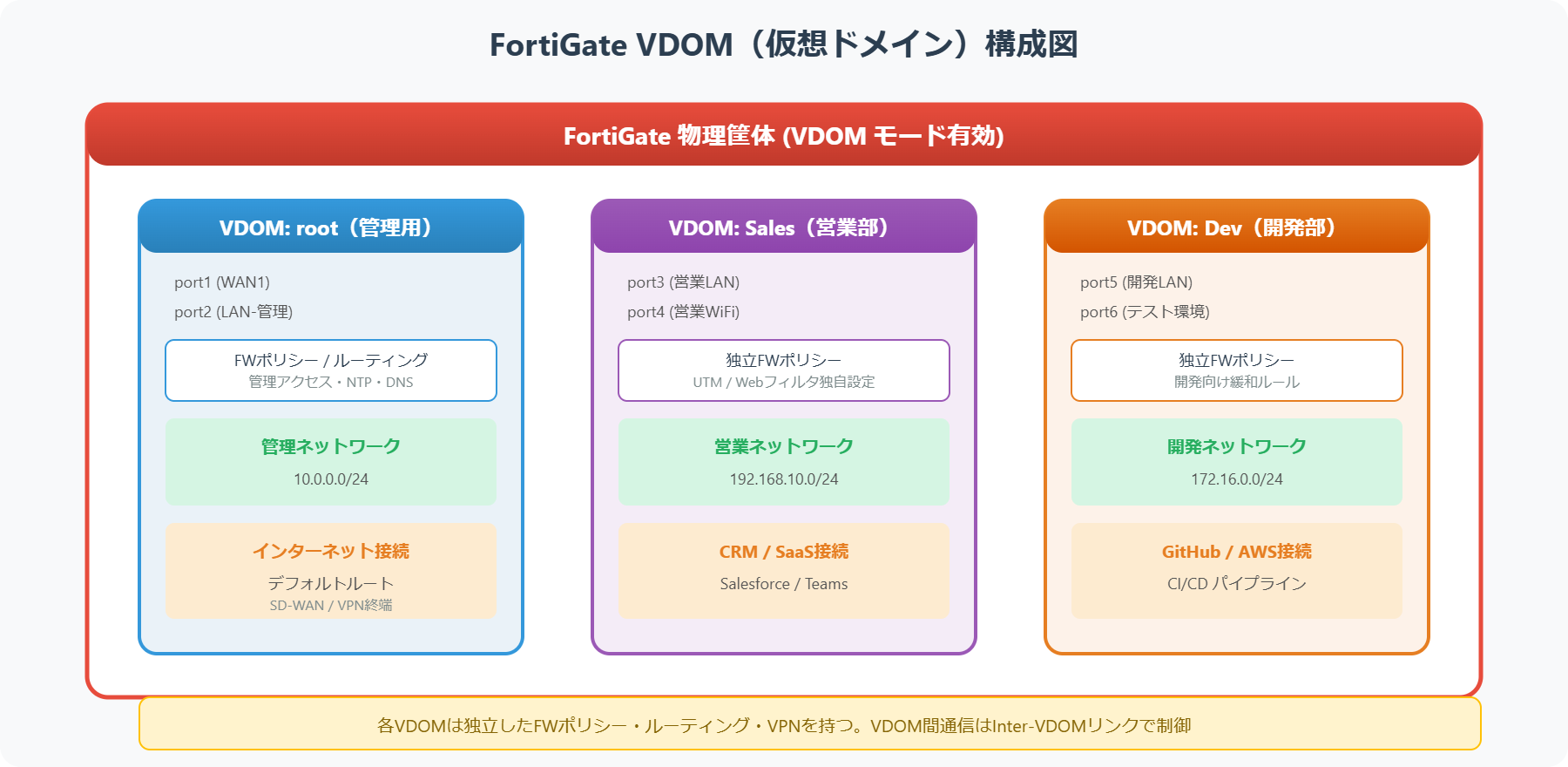

VDOM(Virtual Domain)は、1台の物理FortiGateを複数の独立した仮想ファイアウォールとして動作させる機能です。各VDOMは完全に分離された設定とポリシーを持ち、あたかも複数台のファイアウォールが稼働しているように動作します。

| 項目 | 説明 |

|---|---|

| 分離レベル | 設定・ポリシー・ルーティング・ログがすべて独立 |

| リソース共有 | CPU・メモリなどの物理リソースは全VDOM間で共有 |

| 管理者権限 | VDOM単位で管理者アカウントを割り当て可能 |

| 対応モデル | FortiGate 60F以上のミドルレンジ以上が対象 |

VDOMは次のような場面で特に有効です。

図1: VDOMの利用シーン別割合

VDOMを使用するには、まずライセンスとモデルの対応を確認する必要があります。FortiGate 60Fシリーズ以上であれば基本的に対応していますが、VDOM数には上限があります。

VDOMの有効化と初期設定手順

System > Settings から「Virtual Domains」をEnableにします。この設定変更には再起動が必要です。

CLI経由で設定する場合は次のコマンドを使用します。

config system global

set vdom-mode multi-vdom

end

# 再起動

execute reboot再起動後、System > VDOM から新しいVDOMを作成できます。デフォルトで「root」VDOMが存在します。

VDOMの作成手順(CLI)

config vdom

edit "TENANT-A"

next

edit "TENANT-B"

next

endVDOM有効化後、既存の設定はすべて「root」VDOMに移動されます。VDOM有効化前に必ず設定のバックアップを取得してください。また、VDOM数の上限はライセンスとモデルにより異なります。

VDOM間通信の設定(Inter-VDOM Link)

異なるVDOM間で通信を行う場合、Inter-VDOM Link(仮想リンク)を設定する必要があります。これは物理インターフェースではなく、VDOM間を仮想的に接続する論理リンクです。

# グローバル設定で仮想リンクを作成

config global

config system vdom-link

edit "vlink-root-tenantA"

set type ethernet

next

end

end

# root VDOMでインターフェース設定

config vdom

edit root

config system interface

edit "vlink-root-tenantA0"

set ip 10.255.1.1 255.255.255.252

set allowaccess ping

next

end

next

end

# TENANT-A VDOMでインターフェース設定

config vdom

edit TENANT-A

config system interface

edit "vlink-root-tenantA1"

set ip 10.255.1.2 255.255.255.252

set allowaccess ping

next

end

next

endInter-VDOM Link作成後、各VDOM側でスタティックルートとファイアウォールポリシーを設定することで、VDOM間通信が可能になります。

図2: VDOM間通信のパフォーマンス比較

VDOMの実務ユースケースと設計パターン

実際の現場では、以下のようなパターンでVDOMを活用します。

| 利用シーン | VDOM構成 | メリット |

|---|---|---|

| マルチテナント | テナント毎に独立VDOM作成 | 完全分離、セキュリティ向上 |

| 部署別分離 | 営業・開発・管理部門でVDOM分割 | ポリシー管理の簡素化 |

| 開発/本番分離 | VDOM-DEV、VDOM-PROD | 障害影響の局所化 |

| ISP冗長化 | ISP-A用、ISP-B用でVDOM分割 | ルーティング管理が容易 |

例えば、3つのテナントを収容するデータセンターの場合、次のような構成が一般的です。

# VDOM構成

- root (管理用)

- TENANT-A (テナントA用)

- TENANT-B (テナントB用)

- TENANT-C (テナントC用)

# 各テナントVDOMに割り当てる物理ポート

config global

config system interface

edit "port1"

set vdom "TENANT-A"

next

edit "port2"

set vdom "TENANT-B"

next

edit "port3"

set vdom "TENANT-C"

next

end

endVDOM設定のトラブルシューティング

VDOMを本番環境で運用する際は、以下の点に注意が必要です。

全VDOMでCPU・メモリを共有するため、特定VDOMで高負荷が発生すると他VDOMにも影響します。Resource Limitを設定することで、VDOM毎のリソース使用上限を制御できます。

# VDOM毎のセッション数制限

config vdom

edit TENANT-A

config system settings

set gui-session-limit 10000

end

next

end

# CPU使用率の確認

diagnose sys vdom list

get system performance status| トラブル | 原因 | 対処法 |

|---|---|---|

| VDOM間通信不可 | Inter-VDOM Linkの設定漏れ | vdom-linkとルート設定確認 |

| 管理画面にログイン不可 | VDOMコンテキストが誤り | VDOM名を明示指定 |

| パフォーマンス低下 | 特定VDOMのリソース占有 | リソース制限設定追加 |

| ライセンス不足 | VDOM数上限超過 | ライセンスアップグレード |

VDOMを効果的に運用するためのポイントです。

- 各VDOMの命名規則を統一する(TENANT-xxx、DEPT-xxx等)

- rootVDOMは管理専用とし、トラフィックを通さない

- 定期的に各VDOMのリソース使用状況を監視

- VDOM毎にログサーバーを分離できる場合は分離推奨

- 設定変更は必ずバックアップ取得後に実施

VDOMを無効化すると、すべてのVDOM設定が失われます。無効化は慎重に検討し、必ず事前にconfig backupを取得してください。また、一度VDOMモードで運用を開始すると、単一VDOMモードへの戻し作業は設定の再構築が必要となります。

FortiGate VDOMに関するよくある質問(FAQ)

Q. VDOMを有効化するとライセンス費用は追加で必要?

FortiGateの標準ライセンスでVDOM機能は利用可能です。ただし、作成できるVDOM数はモデルによって上限があります。FortiGate 60Fでは最大10VDOM、100F以上ではさらに多くのVDOMを作成できます。上限を超える場合は追加ライセンスの購入が必要です。

Q. VDOM間通信でパフォーマンスは低下する?

Inter-VDOM Linkは仮想的なリンクのため、物理インターフェースに比べるとオーバーヘッドがあります。ただし、FortiGateのハードウェアアクセラレーションが適用されるため、実用上問題になるケースは少ないです。大量のVDOM間通信がある場合は、物理的にインターフェースを分けた構成も検討しましょう。

Q. VDOMを削除するとどうなる?

VDOMを削除すると、そのVDOMに紐づくポリシー、オブジェクト、ルーティング設定がすべて消去されます。復元はできないため、削除前に必ずコンフィグのバックアップを取得してください。また、VDOMに割り当てたインターフェースは管理VDOM(root)に戻ります。

Q. 管理VDOMとトラフィックVDOMの違いは?

管理VDOM(通常root)はFortiGate自体の管理通信(FortiGuard更新、NTP、SNMP等)を処理する特別なVDOMです。トラフィックVDOMはユーザーの通信を処理するVDOMで、テナントやプロジェクトごとに作成します。管理VDOMは1つだけ指定でき、変更にはCLI操作が必要です。