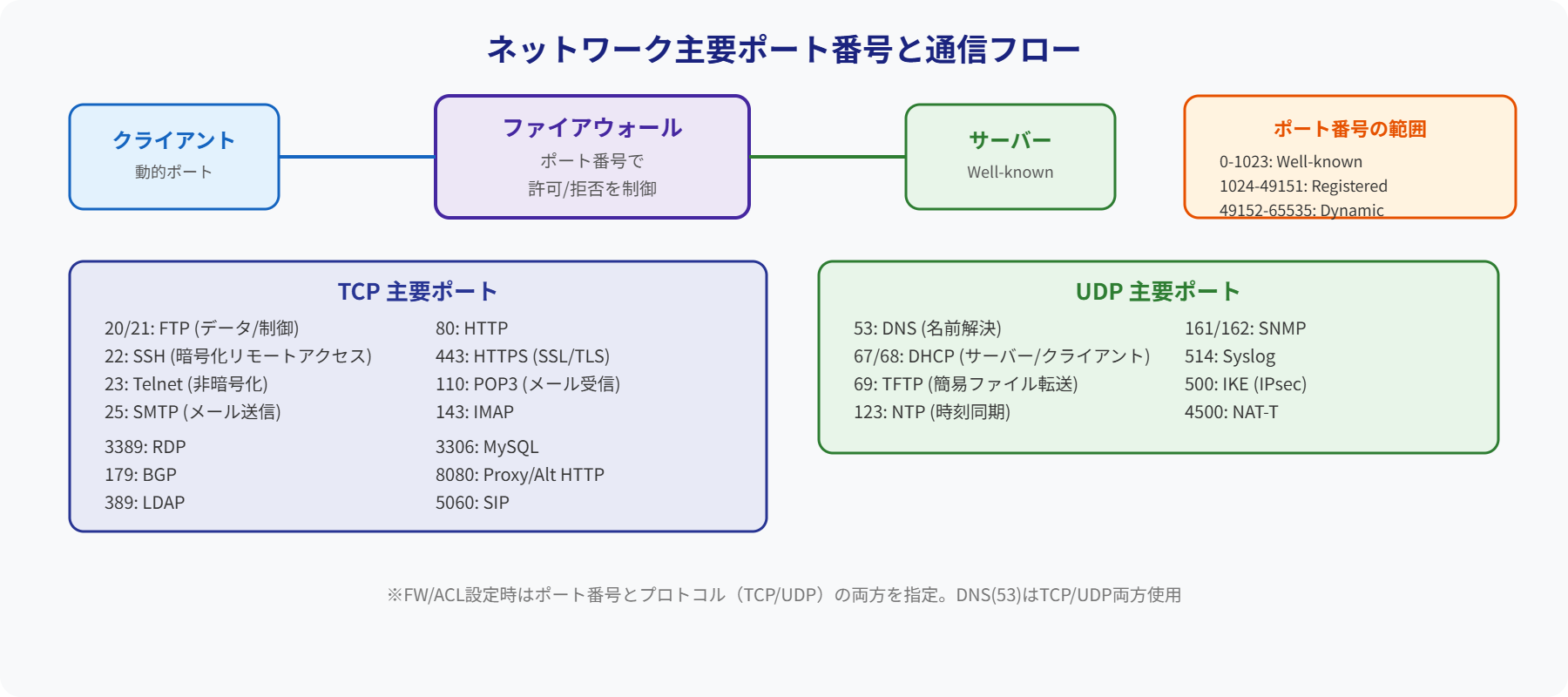

ネットワーク設計・運用の現場では、ポート番号の知識はファイアウォールのACL設定・セキュリティ監査・トラブルシューティングのあらゆる場面で必要になります。「このサービスは何番ポートを使うのか」「TCPかUDPか」を瞬時に答えられるかどうかで、作業の速度が大きく変わります。

本記事では、現場でよく使うポート番号一覧をカテゴリ別に整理し、TCPとUDPの違い、そしてセキュリティの観点から押さえるべき注意点まで解説します。

新しいサーバを設置した際、ファイアウォールのACLにHTTPS(443番)を許可する設定を入れたのに、アプリケーションの管理画面だけどうしても開けないという問題が起きました。

調べると、その管理画面は8443番ポートを使っていました。HTTPSは443番が標準ですが、アプリによって代替ポートを使うケースがあります。ポート番号を「標準しか知らない」状態だと、こういうときに詰まります。各サービスが標準ポート以外にどんなポートを使うかも含めて把握しておくことの大切さを実感しました。

TCPとUDPの違い

ポート番号を理解する前に、TCPとUDPの違いを押さえておく必要があります。どちらもトランスポート層(L4)のプロトコルですが、特性が大きく異なります。

- コネクション型:通信前に3ウェイハンドシェイクで接続を確立

- 信頼性が高い:パケット到達確認・順序保証・再送制御あり

- 速度は遅め:制御処理のオーバーヘッドが大きい

- 主な用途:HTTP/HTTPS・SSH・SMTP・FTP・BGPなど

- Cisco ACL設定でVLAN間通信を制限する方法

- FortiGateファイアウォールポリシーの順番と設定方法

- FortiGateのUTM機能を徹底解説|IPS・アンチウイルス・Webフィルタ

- Cisco NAT/PAT設定手順

- MTUとは?確認方法・MSS・フラグメント

- Cisco SPANポート(ミラーリング)設定手順

DNS・HTTP・HTTPSなど主要プロトコルのポート番号

style=”font-size:18px;font-weight:700;color:#166534;margin-bottom:0.8rem;text-align:center;”>UDP(User Datagram Protocol)- コネクションレス型:接続確立なしにいきなり送信

- 信頼性は低い:到達確認・再送なし(ロストしてもそのまま)

- 速度が速い:オーバーヘッドが少ない

- 主な用途:DNS・NTP・DHCP・TFTP・SNMP・Syslogなど

現場でよく使うポート番号一覧

カテゴリ別に整理しました。ファイアウォールやACLの設定時にそのまま参照できます。

リモートアクセス・ファイル転送

| ポート | TCP/UDP | サービス | 説明・現場メモ |

|---|---|---|---|

| 20 | TCP | FTP(データ転送) | 実データ送信用。アクティブモード時に使用 |

| 21 | TCP | FTP(制御) | コマンド・認証用。平文通信のためSFTP(22番)を推奨 |

| 22 | TCP | SSH / SFTP / SCP | 暗号化リモートアクセス。SFTPもこのポートを使用 |

| 23 | TCP | Telnet | 平文・非推奨。本番環境ではSSHに移行すること |

| 69 | UDP | TFTP | 機器のファームウェア転送などに使用。認証なし |

| 3389 | TCP | RDP | Windowsリモートデスクトップ。インターネット直公開は厳禁 |

Web・メール

| ポート | TCP/UDP | サービス | 説明・現場メモ |

|---|---|---|---|

| 80 | TCP | HTTP | 平文Webアクセス。現在は443への自動リダイレクトが主流 |

| 443 | TCP | HTTPS | TLS暗号化Webアクセス。VPNのTCPカプセル化でも使用 |

| 8080 | TCP | HTTP(代替) | プロキシ・開発環境でよく使用される代替HTTPポート |

| 25 | TCP | SMTP | メール送信。スパム対策でISPが外向き25番をブロックするケースも多い |

| 110 | TCP | POP3 | メール受信(古い)。暗号化版はPOP3S(995番) |

| 143 | TCP | IMAP | メール受信(サーバ管理型)。暗号化版はIMAPS(993番) |

| 993 | TCP | IMAPS | TLS暗号化されたIMAP |

| 995 | TCP | POP3S | TLS暗号化されたPOP3 |

ネットワーク基盤・インフラ

| ポート | TCP/UDP | サービス | 説明・現場メモ |

|---|---|---|---|

| 53 | TCP/UDP | DNS | 通常の名前解決はUDP。ゾーン転送やレスポンスが大きい場合はTCPを使用 |

| 67 | UDP | DHCP(サーバ) | DHCPサーバがIPアドレスを払い出す際に使用 |

| 68 | UDP | DHCP(クライアント) | クライアントがIPアドレスをリクエストする際に使用 |

| 123 | UDP | NTP | 時刻同期。ログのタイムスタンプ整合性やKerberos認証に必須 |

| 179 | TCP | BGP | インターネットの経路制御プロトコル。ISP間・DC間接続で必須 |

| 445 | TCP | SMB | Windows共有フォルダ。WannaCryなどランサムウェアの攻撃経路にもなったポート |

| 514 | UDP | Syslog | ログ収集。信頼性が必要な場合はTCP 514番(RFC 6587)も使用される |

監視・データベース・その他

| ポート | TCP/UDP | サービス | 説明・現場メモ |

|---|---|---|---|

| 161 | UDP | SNMP | ネットワーク機器の監視・管理。マネージャ→エージェント |

| 162 | UDP | SNMP Trap | エージェント→マネージャへのアラート通知 |

| 1433 | TCP | MS SQL Server | データベース接続。インターネットへの公開は原則禁止 |

| 3306 | TCP | MySQL | WebサーバとDBサーバ間の通信。外部公開不要なことが多い |

| 5060 | TCP/UDP | SIP | IP電話のセッション制御。実音声はRTP(動的ポート)が別途必要 |

| 5900 | TCP | VNC | GUIリモートデスクトップ。RDP同様インターネット直公開は厳禁 |

セキュリティの観点からの注意点

ポート番号はネットワーク通信の「ドア」です。便利な反面、開けっぱなしにしておくと攻撃の入口になります。現場で特に意識してほしい6つのポイントを解説します。

「とりあえず全部許可」は厳禁です。ファイアウォールやACLで必要なポートのみ明示的に許可し、その他はデフォルト拒否が基本です。不要なポートが開いているだけで攻撃の対象になります。

Telnet(23番)とFTP(20/21番)は通信内容が平文です。パスワードを含むすべての操作が盗聴可能なため、SSH(22番)・SFTP(22番)に置き換えるのが現代の標準です。

RDP(3389番)とVNC(5900番)をインターネットに直接公開することは非常に危険です。ブルートフォース攻撃・ランサムウェアの侵入経路として悪用されています。VPNやIP制限との組み合わせが必須です。

22番ポートへの自動スキャンは世界中で常時行われています。インターネット公開が必要なSSHサーバはカスタムポートに変更するだけでスキャンの大部分を回避できます。ただしポートを変えるだけでは根本的な対策にはならないため、公開鍵認証の使用とパスワード認証の無効化を必ず併用してください。

SMBポート(445番)はWannaCryなどランサムウェアの主要な侵入経路です。インターネット側には絶対に公開せず、社内でも不要なセグメント間はファイアウォールで制限することを推奨します。

不正アクセスの兆候を早期発見するには、各機器のログを514番(Syslog)でSyslogサーバに集約し一元管理することが重要です。IDS/IPSやUTMと組み合わせてポートスキャンを検知する仕組みも有効です。

まとめ

ポート番号はネットワーク通信における「ドア」のような存在です。便利な反面、悪用もされやすいため開けるポートは最小限に、守りは最大限にが基本です。

- TCPは信頼性重視、UDPは速度重視。DNSやSIPはTCP/UDP両方を使うため注意

- Telnet(23番)・FTP(20/21番)は平文通信のため本番環境では使用禁止

- RDP(3389番)・VNC(5900番)・SMB(445番)はインターネット直公開厳禁

- SSHのカスタムポート化+公開鍵認証でブルートフォース攻撃のリスクを大幅低減

- Syslog(514番)でログを一元管理し、異常の早期発見体制を整える

ポート番号の意味と関連サービス・セキュリティ対策をセットで理解しておくことが、インシデントを未然に防ぐ力になります。

YouTubeでも解説してます

よくある質問(FAQ)

Q. ポート番号の範囲はどこまでありますか?

ポート番号は0〜65535の範囲で、0〜1023がウェルノウンポート(Well-Known Ports)、1024〜49151が登録済みポート、49152〜65535が動的・プライベートポートです。ネットワーク設計やファイアウォール設定では、特にウェルノウンポートの理解が重要になります。

Q. TCPとUDPはどう使い分けますか?

TCPは信頼性が必要な通信(HTTP、SSH、FTPなど)に使われ、3ウェイハンドシェイクで接続を確立します。UDPはリアルタイム性が重要な通信(DNS、SNMP、VoIPなど)に使われ、オーバーヘッドが少ない分高速です。用途に応じて適切なプロトコルを選択しましょう。

Q. ファイアウォールでポート番号を制御する際の注意点は?

ファイアウォールやACLでポート制御する際は、必要なポートだけを許可する「ホワイトリスト方式」が基本です。また、戻り通信用のポート(エフェメラルポート)の考慮や、アプリケーションが使うポート番号の事前確認も重要です。設定変更前には必ず既存通信への影響を確認しましょう。