ネットワークエンジニアが実務で直面する課題のひとつに「FortiGateでIPsec VPNを設定したのにトンネルが張れない」というものがあります。 設定手順を一通り行っても通信が確立しない場合、その原因の多くはFirewallポリシーの不足にあります。 本記事では、FortiGateでIPsec VPNを構築する際の基本、Firewallポリシーの役割、Ciscoルータとの接続例、そして実務で役立つトラブルシューティング方法について詳しく解説します。

なぜFirewallポリシーが必要なのか

FortiGateでIPsec VPNを設定するとき、多くのエンジニアは「フェーズ1」「フェーズ2」の設定までは行います。しかし、これだけではVPNトンネルは確立しません。 理由は、FortiGateはVPNインターフェースに対して明示的にFirewallポリシーを作成しないとトラフィックを通さない仕組みだからです。 これはセキュリティを重視した設計であり、意図しない通信がVPNを通過することを防いでいます。

Firewallポリシーの不足による典型的な症状

- フェーズ1・フェーズ2は成功しているが、トンネル内のPingが通らない

- 「diagnose vpn tunnel list」で表示されるが、トラフィックカウンタが増えない

- FortiGateのログに「policy deny」が記録される

Firewallポリシー設定のポイント

FortiGateでのVPN用Firewallポリシーは、物理インターフェースと同じように送信元インターフェース=内部LAN、宛先インターフェース=VPNトンネルとして作成します。 逆方向も同様に必要で、双方向のポリシーを作成しないと一方通行の通信しか成立しません。

基本的なポリシー設定例

config firewall policy

edit 1

set name "LAN-to-VPN"

set srcintf "lan"

set dstintf "VPN-to-Cisco"

set srcaddr "LAN_SUBNET"

set dstaddr "Remote_SUBNET"

set action accept

set schedule always

set service ALL

next

end

この設定を追加することで、LANからリモート側へのトラフィックがVPNを通過できるようになります。逆方向のポリシーも忘れずに設定しましょう。

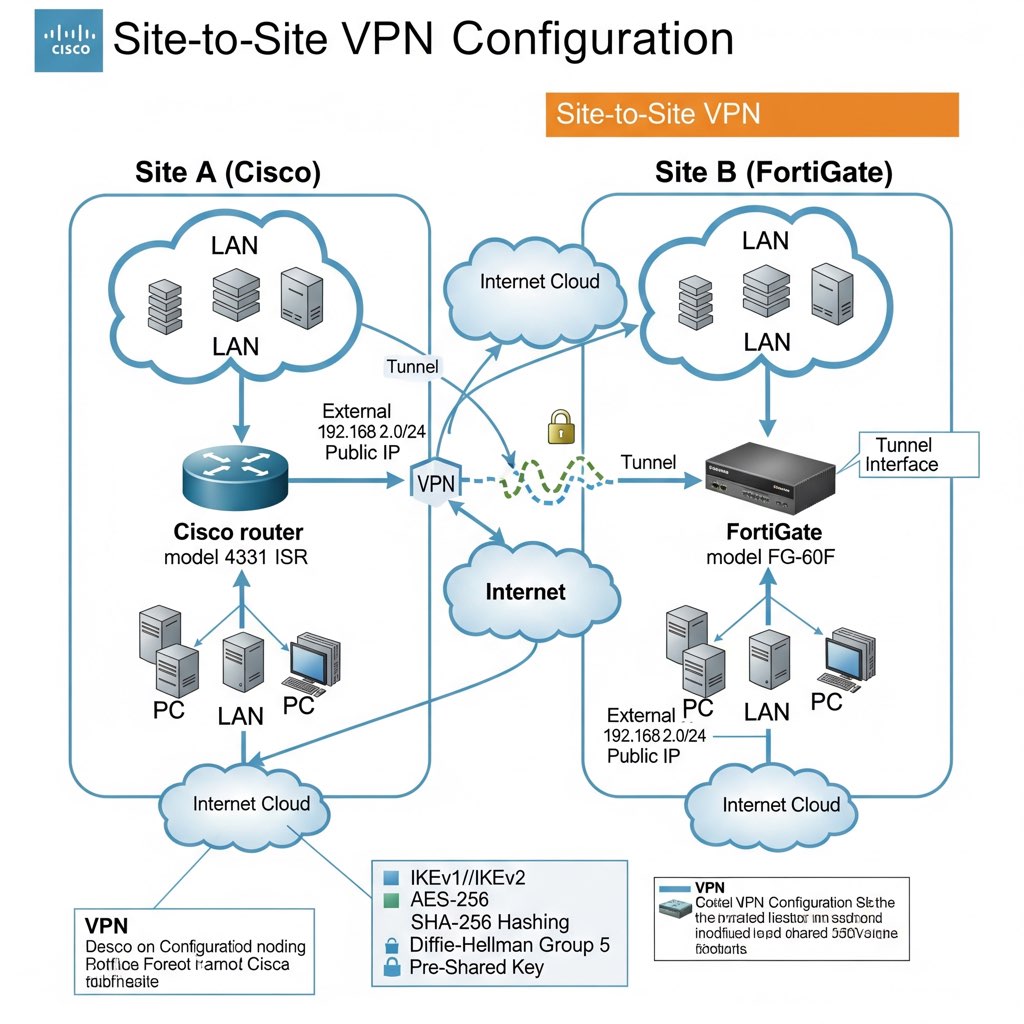

Ciscoルータとの接続例

実務では「CiscoルータとFortiGateをIPsec VPNで接続する」ケースが非常に多いです。 Cisco側でcrypto mapを使ったVPN設定を行い、FortiGate側でVPNトンネルを作成しただけでは通信できません。ここでもFirewallポリシーを忘れがちです。

Ciscoルータ側の設定例(簡略化)

crypto isakmp policy 10 encr aes 256 authentication pre-share group 2 crypto isakmp key cisco123 address 203.0.113.1 crypto ipsec transform-set TS esp-aes 256 esp-sha-hmac crypto map VPN-MAP 10 ipsec-isakmp set peer 203.0.113.2 set transform-set TS match address 100 access-list 100 permit ip 192.168.1.0 0.0.0.255 192.168.10.0 0.0.0.255

FortiGateとCiscoルータを正しく設定しても、FortiGate側にFirewallポリシーを追加しないとトラフィックは流れません。 これは現場で非常に多い落とし穴です。

トラブルシューティングの流れ

VPNトンネルが張れない場合の確認ポイントは以下の通りです:

- フェーズ1:相手IPや事前共有鍵、暗号化方式が一致しているか

- フェーズ2:ローカル/リモートのサブネット定義が正しいか

- Firewallポリシー:双方向にポリシーが設定されているか

- ルーティング:VPNインターフェース宛てのスタティックルートが設定されているか

- ログ/diagコマンド:「diagnose debug flow」「diagnose vpn ike log」などで原因を特定

実務での注意点

– Firewallポリシーは通信の方向ごとに必要 – VPNトンネルが「up」していても、実際にパケットが通っているかを確認することが重要 – 運用時は「最小限のサブネット」だけを許可し、セキュリティリスクを減らす – ネットワーク監視ツール(ZabbixやPRTGなど)でVPNトンネル状態を監視するとトラブルを未然に防げる

まとめ

FortiGateでIPsec VPNを設定する際、Firewallポリシーを作成しないとトンネルは張れないという点は非常に重要です。 Ciscoルータとの接続例を含め、VPN構築の現場では「設定は合っているのに通信できない」というケースが頻発します。その多くはFirewallポリシー不足が原因です。 本記事で紹介した設定例とトラブルシューティングの流れを理解しておくことで、実務でのVPN構築がよりスムーズに進められるでしょう。