L2スイッチのデフォルトゲートウェイ設定とは

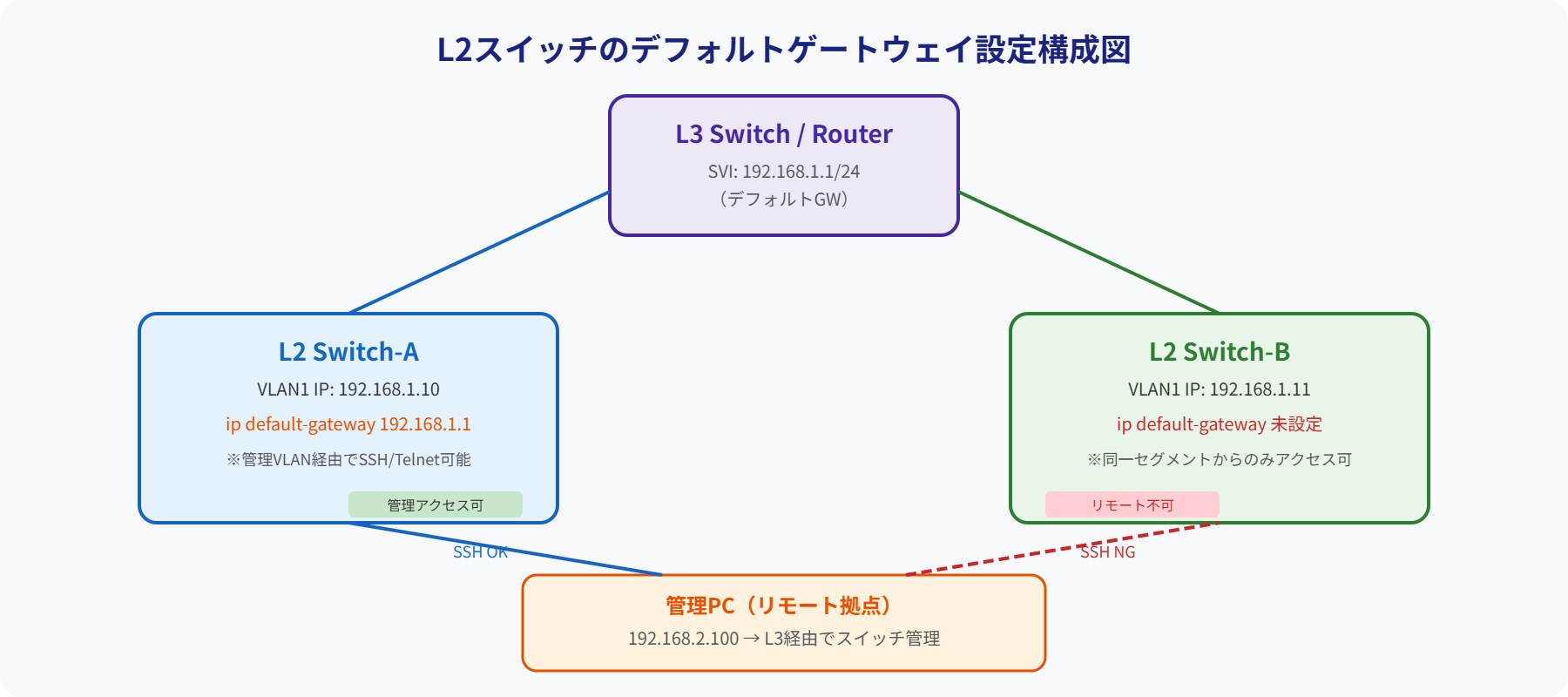

スイッチは基本的にルーティング機能を持たず、同一セグメント内での通信しかできません。しかし、管理アクセス(SSH・Telnet・SNMPなど)を別セグメントから行う場合、デフォルトゲートウェイの設定が必要です。

本記事では、Cisco L2スイッチでの管理VLANの設定・デフォルトゲートウェイの設定・確認コマンド・よくあるトラブルの切り分け方まで、実務目線で解説します。

新規導入したL2スイッチに管理VLANのIPを設定して「これで遠隔からSSHできる」と思っていたら、管理PCからまったく届かない状況になりました。スイッチのポートはリンクアップしているし、同じセグメントの機器にはpingが通る。

原因はip default-gatewayの設定漏れでした。管理PCは別セグメントにいたため、スイッチが「返事をどこに返せばいいか」わからない状態になっていたのです。デフォルトゲートウェイを設定した瞬間にSSHが通るようになりました。SVIだけ設定してゲートウェイを忘れるのは初期設定あるあるです。

なぜデフォルトゲートウェイが必要なのか

L2スイッチはルーティング機能を持たないため、自分宛のパケットに返信する際も「どこに返せばいいか」がわかりません。同一セグメントの相手にはMACアドレスで直接返信できますが、別セグメントの相手への返信にはデフォルトゲートウェイが必要です。

192.168.200.10 → SYN → L2スイッチ

192.168.100.10 → 返信先不明で破棄 → ❌ 接続タイムアウト

192.168.200.10 → SYN → L2スイッチ

192.168.100.10 → GW経由で返信 → ✅ SSH接続成功

L2スイッチとL3スイッチでの設定コマンドの違い

デフォルトゲートウェイの設定コマンドは、スイッチの種類によって異なります。特にL3スイッチを扱う場合は間違えやすいので注意が必要です。

ip default-gateway 192.168.100.1ip routingが無効(デフォルト)- スイッチ自身の管理通信にのみ使用

- ルーティング機能はない

ip route 0.0.0.0 0.0.0.0 192.168.100.1ip routingが有効(L3スイッチで有効化)- スタティックルートとして機能

- ルーティング機能あり

ip routingを有効化すると、ip default-gatewayの設定は無効になります。L3スイッチでデフォルトルートを設定するにはip route 0.0.0.0 0.0.0.0 [GW]を使ってください。設定したのに反映されない場合はshow ip routingでip routingが有効か確認することをおすすめします。管理VLANの設定手順(ステップバイステップ)

管理VLAN(ここではVLAN 100)を作成し、スイッチにIPアドレスを設定する手順を説明します。

Switch# configure terminal

Switch(config)# vlan 100

Switch(config-vlan)# name Management

Switch(config-vlan)# exitL2スイッチでも管理用にSVI(スイッチ仮想インターフェース)を設定できます。これはルーティングのためではなく、スイッチ自身の管理IPとして機能します。

Switch(config)# interface Vlan100

Switch(config-if)# ip address 192.168.100.10 255.255.255.0

Switch(config-if)# no shutdown

Switch(config-if)# exitSwitch(config)# interface FastEthernet0/1

Switch(config-if)# switchport mode access

Switch(config-if)# switchport access vlan 100

Switch(config-if)# exit管理ネットワーク(192.168.100.0/24)のゲートウェイIPを設定します。SVIのIPと同じセグメントに設定する必要があります。

Switch(config)# ip default-gateway 192.168.100.1設定全体のまとめ(コピペ用)

Switch# configure terminal

! ① 管理VLANを作成

Switch(config)# vlan 100

Switch(config-vlan)# name Management

Switch(config-vlan)# exit

! ② SVIに管理IPを設定

Switch(config)# interface Vlan100

Switch(config-if)# ip address 192.168.100.10 255.255.255.0

Switch(config-if)# no shutdown

Switch(config-if)# exit

! ③ 管理ポートをVLAN 100に割り当て

Switch(config)# interface FastEthernet0/1

Switch(config-if)# switchport mode access

Switch(config-if)# switchport access vlan 100

Switch(config-if)# exit

! ④ デフォルトゲートウェイを設定(L2スイッチ専用コマンド)

Switch(config)# ip default-gateway 192.168.100.1

Switch(config)# end

! ⑤ 設定を保存

Switch# copy running-config startup-config確認コマンドと疎通テスト

設定後は以下のコマンドで意図した通りに設定されているか確認します。

設定の確認

! デフォルトゲートウェイの確認

Switch# show running-config | include default-gateway

ip default-gateway 192.168.100.1

! SVIの状態確認

Switch# show interface Vlan100

Vlan100 is up, line protocol is up

Hardware is EtherSVI, address is aaaa.bbbb.cccc

Internet address is 192.168.100.10/24

...

! VLANの確認

Switch# show vlan brief

VLAN Name Status Ports

1 default active Fa0/2, Fa0/3 ...

100 Management active Fa0/1

! デフォルトゲートウェイに関するルーティング情報

Switch# show ip default-gateway

192.168.100.1疎通テスト

! ゲートウェイへのping(同一セグメント)

Switch# ping 192.168.100.1

!!!!! ← すべて成功すれば同一セグメントの疎通OK

! 別セグメントへのping(デフォルトゲートウェイが機能しているか確認)

Switch# ping 192.168.200.10

!!!!! ← 成功すれば別セグメントへの疎通もOK| pingの結果 | 意味 | 対処 |

|---|---|---|

| !!!!! | 全パケット成功 | 正常。設定完了 |

| ….. | 全パケット失敗(タイムアウト) | GW未設定・VLAN未割当・L3側のルート不足のいずれかを確認 |

| .!!!! | 1パケット目だけ失敗 | 正常(ARPの初回解決に時間がかかっただけ) |

よくあるトラブルと切り分け方法

最もよくある症状です。

ip default-gatewayが未設定または間違ったIPを設定している確認:

show running-config | include default-gateway対処:GWのIPがSVIと同じセグメントか確認して再設定する

確認:L3デバイスで

show ip routeを実行し、192.168.100.0/24のルートがあるか確認対処:L3デバイス側にルートを追加する

shutdown状態)確認:

show interface Vlan100で状態確認対処:VLAN 100に割り当てたポートにケーブルを接続してリンクアップさせる。または

no shutdownを確認するlogin local・RSA鍵・transport input ssh)が不足、またはACLでSSH(22番)がブロックされている確認:

show ip ssh・show running-config | section vty対処:VTYラインの設定とACLを確認する

運用上の注意点

| 注意点 | 内容 |

|---|---|

| GWはSVIと同じセグメントに | 管理VLANのIPアドレスとデフォルトゲートウェイは同じセグメント(サブネット)に設定する。別セグメントのIPをGWに設定しても機能しない |

| L3側にも管理VLANのルートが必要 | GW(L3デバイス)が管理VLANのネットワーク(192.168.100.0/24)へのルートを持っていないと、スイッチからGWへはpingできても、管理PCからスイッチに届かないことがある |

| VLAN変更時はGW設定も更新 | 管理VLANのIPアドレスやセグメントを変更した場合、ip default-gatewayも必ず合わせて更新する |

| ACLで管理アクセスを制限する | 管理アクセスを許可するIPアドレスをACLで制限し、access-classでVTYラインに適用することを推奨する |

| 設定後は必ず保存する | copy running-config startup-configを忘れると再起動時に設定が消える |

まとめ

L2スイッチでも、遠隔からの管理アクセスを行うためにはデフォルトゲートウェイの設定が必須です。管理VLANと合わせて正しく設定すれば、異なるネットワークからでも安定してSSHや監視アクセスができます。

- L2スイッチは

ip default-gateway、L3スイッチ(ip routing有効)はip routeを使う - SVIに設定する管理IPとデフォルトゲートウェイは同じセグメントに設定する

- Vlan100がdownの場合、そのVLANに所属するポートがリンクアップしていないことが多い

- L3デバイス側にも管理VLANへのルートが必要

- pingは通るがSSHできない場合はVTYラインの設定とACLを確認する

- 設定完了後は

copy running-config startup-configを忘れずに

小規模から大規模まで、スイッチの初期設定では必ず必要になる知識です。しっかり押さえておきましょう。

よくある質問(FAQ)

Q. L2スイッチとL3スイッチでデフォルトゲートウェイの設定方法が違う?

はい。L2スイッチでは ip default-gateway コマンドで管理通信用のゲートウェイを設定します。L3スイッチでは ip routing が有効な場合、ip route 0.0.0.0 0.0.0.0 [ネクストホップ] でデフォルトルートを設定します。ip routingが無効のL3スイッチではL2と同じくip default-gatewayを使用します。

Q. L2スイッチの管理IPアドレスはどこに設定する?

interface vlan 1(またはマネジメントVLAN)にIPアドレスを設定します。interface vlan 1 → ip address [IPアドレス] [サブネットマスク] → no shutdown の順で設定します。マネジメントVLANを分ける場合は、対応するVLAN番号のインターフェースに設定してください。

Q. デフォルトゲートウェイを設定しないとどうなる?

同一セグメント内からの管理アクセス(Telnet/SSH)は可能ですが、異なるセグメントからのアクセスができなくなります。また、NTPやSyslogなど外部サーバとの通信もできません。リモート管理が必要な場合は必ずデフォルトゲートウェイを設定してください。