SD-WANのトラブルシューティング

FortiGateのSD-WAN機能を使えば、複数のインターネット回線を効率的に活用できます。本記事では、実際の設定手順とトラブルシューティング方法を実務レベルで解説します。

以前、光回線とLTE回線の2系統を運用していた拠点で、光回線が予告なく断線したことがありました。FortiGateのSD-WANを導入していたため、自動的にLTE回線へ切り替わり、業務への影響をほぼゼロに抑えられました。

SD-WANのヘルスチェック機能が常時回線を監視していたため、障害検知から切り替えまで約3秒で完了。ユーザーからのクレームもなく、経営層からも高評価を得られました。

SD-WANとは?FortiGateの回線最適化機能

SD-WAN(Software-Defined Wide Area Network)は、複数のWAN回線をソフトウェアで統合管理し、トラフィックを最適化する技術です。従来のスタティックルーティングでは、優先度の低い回線は待機状態になりますが、SD-WANでは全回線を有効活用できます。

表1: 従来のルーティングとSD-WANの比較

| 項目 | 従来のルーティング | SD-WAN |

|---|---|---|

| 回線切替 | 手動またはBGP依存 | 自動フェイルオーバー |

| 負荷分散 | ECMP等で限定的 | 柔軟なルール設定可能 |

| 品質監視 | ICMP監視程度 | 遅延・ジッター・パケロス |

| アプリ制御 | ポート番号ベース | アプリケーション識別 |

FortiGateのSD-WANには、実運用で役立つ機能が多数搭載されています。特にヘルスチェックと自動フェイルオーバーは、ネットワークの可用性を劇的に向上させます。

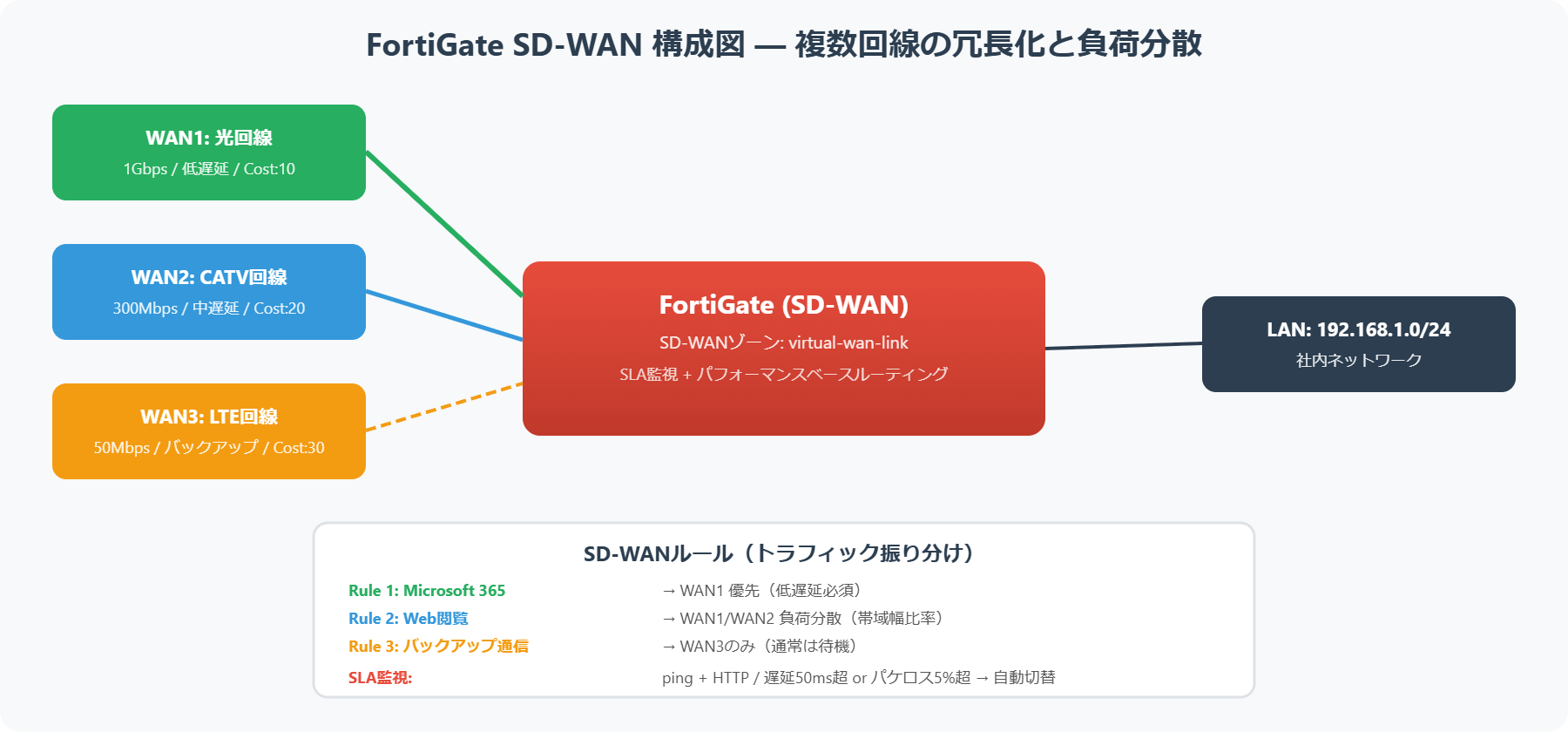

図1: SD-WAN導入による回線活用率の変化

- リアルタイムヘルスチェック:遅延・ジッター・パケットロスを常時監視

- 自動フェイルオーバー:障害検知から3秒以内で回線切り替え

- アプリケーション制御:重要な通信を優先回線へ自動振り分け

- コスト削減:複数の安価な回線を組み合わせて高可用性を実現

SD-WANメンバーの登録と初期設定

SD-WANの設定は、まず物理インターフェースをSD-WANメンバーとして登録することから始まります。今回は光回線(wan1)とLTE回線(wan2)の2系統を設定します。

wan1とwan2にIPアドレスが設定され、正常にリンクアップしていることを確認します。

config system interface

edit "wan1"

set vdom "root"

set ip 203.0.113.10 255.255.255.248

set allowaccess ping

set type physical

set role wan

next

edit "wan2"

set vdom "root"

set ip 198.51.100.50 255.255.255.252

set allowaccess ping

set type physical

set role wan

next

end物理インターフェースをSD-WANメンバーとして登録し、仮想的なゾーンを作成します。

SD-WANの基本設定手順(CLI)

config system sdwan

set status enable

config zone

edit "virtual-wan-link"

next

end

config members

edit 1

set interface "wan1"

set gateway 203.0.113.9

set priority 1

next

edit 2

set interface "wan2"

set gateway 198.51.100.49

set priority 10

next

end

endpriority値は小さいほど優先度が高くなります。wan1を優先回線としたい場合は、wan1のpriorityを小さく設定してください。デフォルトでは0が最優先です。

パフォーマンスSLA(ヘルスチェック)の設定

パフォーマンスSLA(Service Level Agreement)は、回線品質の基準を定義する重要な設定です。ここで設定した閾値を超えると、その回線は「品質低下」と判断され、トラフィックが別の回線へ自動的に振り分けられます。

GoogleのDNSサーバー(8.8.8.8)へ定期的にpingを送信し、応答時間とパケットロスを監視します。

config system sdwan

config health-check

edit "google-dns"

set server "8.8.8.8"

set protocol ping

set interval 1000

set failtime 5

set recoverytime 5

set update-cascade-interface enable

set update-static-route enable

set sla-fail-log-period 10

config sla

edit 1

set latency-threshold 200

set jitter-threshold 50

set packetloss-threshold 2

next

end

next

end

end表2: ヘルスチェック主要パラメータの推奨値

| パラメータ | 説明 | 推奨値 |

|---|---|---|

| interval | ヘルスチェック実行間隔(ミリ秒) | 1000 |

| failtime | 障害判定までの失敗回数 | 5 |

| latency-threshold | 遅延許容値(ミリ秒) | 200 |

| jitter-threshold | ジッター許容値(ミリ秒) | 50 |

| packetloss-threshold | パケットロス許容率(%) | 2 |

SD-WANルールでは、トラフィックの振り分け方法を定義します。優先度ベース、負荷分散、最小遅延など、複数の戦略から選択できます。

業務用トラフィックは優先回線、その他は負荷分散という設定を行います。

config system sdwan

config service

edit 1

set name "Critical-Apps"

set mode priority

set dst "all"

set src "internal-network"

config sla

edit "google-dns"

set id 1

next

end

set priority-members 1

next

edit 2

set name "Load-Balance"

set mode load-balance

set dst "all"

set src "internal-network"

set load-balance-mode source-ip-based

set priority-members 1 2

next

end

end図2: SD-WANルール戦略別の適用シーン

SD-WANゾーンを使用するファイアウォールポリシーを作成します。

config firewall policy

edit 1

set name "Internal-to-Internet"

set srcintf "internal"

set dstintf "virtual-wan-link"

set srcaddr "all"

set dstaddr "all"

set action accept

set schedule "always"

set service "ALL"

set nat enable

next

endSD-WANの動作状況は、いくつかのコマンドで確認できます。問題発生時は、これらのコマンドで原因を特定します。

# SD-WANメンバーのステータス確認

diagnose sys sdwan member

# ヘルスチェックのステータス確認

diagnose sys sdwan health-check status

# SD-WANサービスルールの確認

diagnose sys sdwan service

# リアルタイムトラフィック監視

diagnose sys sdwan service 1

# 詳細なデバッグログ

diagnose debug application sdwan -1

diagnose debug enable問題1: ヘルスチェックが常にダウン状態

原因として、ファイアウォールポリシーでICMPがブロックされている、または対象サーバーがpingに応答しない設定になっている可能性があります。対処法は、HTTPSベースのヘルスチェックに変更するか、確実に応答するサーバーを指定します。

問題2: 負荷分散が機能しない

セッションが既存の経路に固定されている場合があります。source-ip-basedモードでは、同じ送信元IPからのトラフィックは同じ回線を使用します。volume-basedモードへの変更を検討してください。

問題3: フェイルオーバーに時間がかかる

failtimeの値が大きすぎる可能性があります。ただし、小さすぎると誤検知が増えるため、ネットワーク環境に応じて3〜10の範囲で調整してください。

まとめ:SD-WAN設計と運用の要点

FortiGateのSD-WAN機能を使えば、複数のインターネット回線を効率的に活用し、高可用性とコスト削減を同時に実現できます。ヘルスチェックによる自動フェイルオーバーは、ネットワーク障害時のダウンタイムを最小限に抑えます。

- SD-WANゾーンとメンバーを正しく設定することが基本

- パフォーマンスSLAで回線品質の基準を明確に定義する

- トラブル時はdiagnoseコマンドで詳細なステータスを確認する

FortiGate SD-WANに関するよ���ある質問(FAQ)

Q. SD-WANとスタティックルートの冗長化は何が違う?

スタティックルートの冗長��はdistance値による単純な経路切り替えで、回線品質は考慮しません。SD-WANはヘルスチェック(ping/HTTP/DNS)で回線品質をリアルタイム監視し、遅延・ジッター・パケットロスに基づいて最適な回線を自動選択します。アプ��ケーションごとに回線を使い分けるルール設定も可能です。

Q. SD-WANのヘルスチェック間隔はどのくらいが適切?

デフォルトの500ms間隔・5回失敗でダウン判定が多くの環境で適切です。ただし、LTE回線など遅延の大きい回線では、誤検知を防ぐためにチェック間隔を1000msに広げるか、失敗回数を増やす調整が有効です。検知速度と誤検知のバランスを見て調整しましょう。

Q. SD-WAN��IPsec VPNと組み合わせることは可能?

はい、FortiGateではSD-WANメンバーにIPsecトンネルインターフェースを追加でき、拠点間VPNの冗長化・負荷分散が実現できます��メイン回線のIPsec VPNがSLA基準を満たさない場合に、バックアップ回線のVPNに自動切り替えする構成がよく使われます。

Q. SD-WANルールの優��度はどう決まる?

SD-WANルールはID番号の小さい順に評価され、最初にマッチし��ルールが適用されます(ファイアウォールポリシーと同じFirst Match方式)。重要なアプリケー��ョン向けのルールを上位に配置し、デフォルトルール(全トラフィック)は最下位に置くのが基本設計です。