あわせて読みたい関連記事

- FortiGateでSNAT・DNATのIPアドレス重複トラブル対処法

- Cisco MACアドレステーブルの確認コマンドと見方

- PCがネットワークに繋がらない原因と対処法

- WindowsでIPアドレスを固定設定する方法

- CiscoスイッチのDHCPスヌーピング設定手順

- サブネット計算を30秒で解く方法

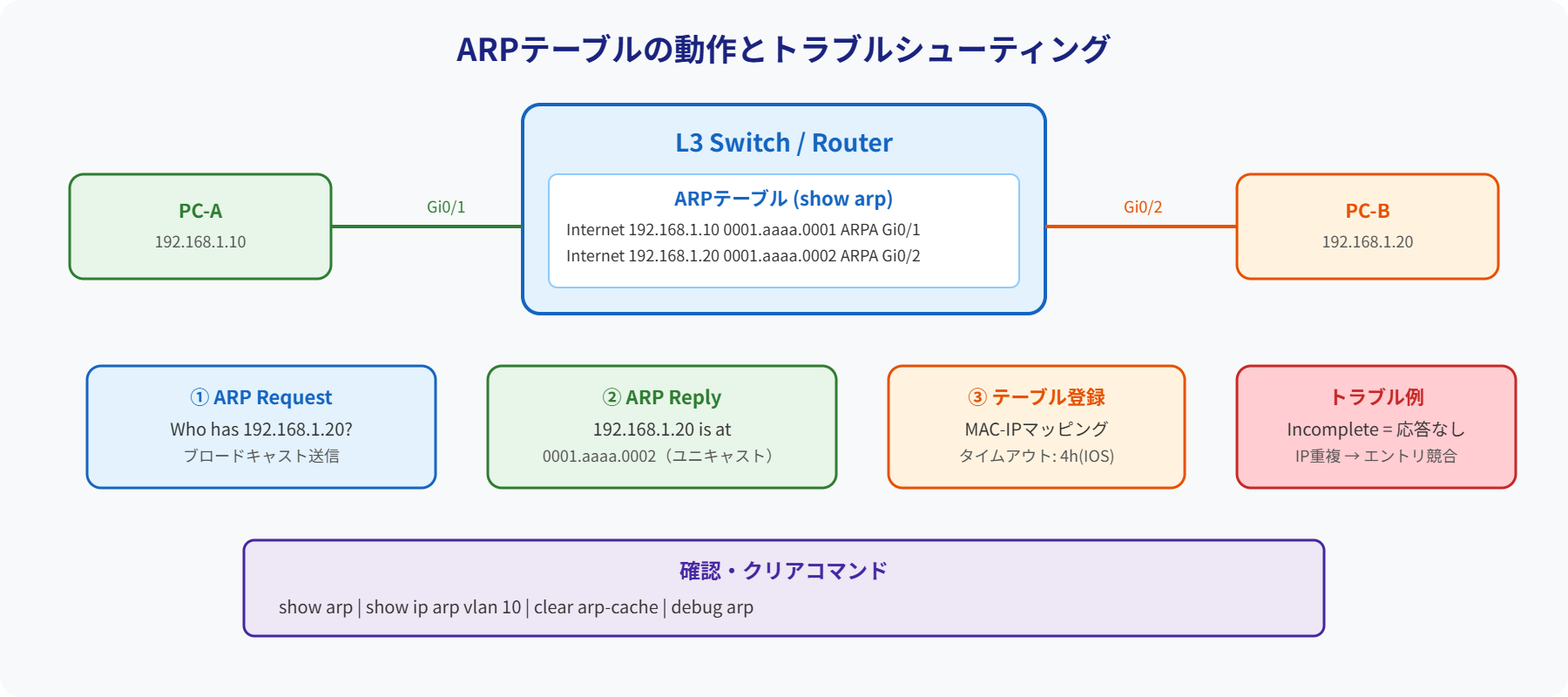

ARPテーブルとは?確認方法と基本的な見方

CiscoスイッチではARPテーブルを参照することで、接続端末や通信経路の状況を把握できます。「特定の端末だけ通信できない」「IPアドレスが競合しているかもしれない」「不審な端末が接続されていないか確認したい」こういった場面でARPテーブルの確認が大きな武器になります。

本記事では、ARPの基本的な役割・テーブルの確認コマンド・フィルタ検索・静的ARP設定、そして通信トラブルやIP競合・ARPスプーフィングの調査手順まで、現場目線で体系的に解説します。

特定の端末だけ急に通信できなくなったという問い合わせを受けたとき、その端末のIPをpingしても応答なし、スイッチのポートはリンクアップしている。「なんで?」という状況でした。

L3スイッチでshow arpを確認すると、問題の端末のIPアドレスに全く別のMACアドレスが登録されていました。調べると、同じIPアドレスを別のPCに手動設定してしまっていたことが原因でした。IPアドレス競合です。ARPテーブルを見るだけで数分で原因が特定できました。ルーティングやVLANを疑い始める前に、まずARPを確認する習慣が大切だと実感した案件です。

ARPの役割と重要性

ARP(Address Resolution Protocol)は、IPアドレスからMACアドレスを解決するためのプロトコルです。ネットワーク通信では最終的にL2フレームでデータを送受信するため、宛先のMACアドレスが必要になります。ARPはこの「IPアドレス→MACアドレス」の変換を担っています。

IP:192.168.1.10

「192.168.1.20のMACアドレスを教えてください」

IP:192.168.1.20

「私です。MACはaabb.ccdd.ee14です」

show arpコマンドおよびARPテーブルの確認は、L3スイッチ(SVI:スイッチ仮想インターフェースが設定されている)で実行できます。L2専用スイッチではSVIがなくARPテーブルを持たないため、このコマンドは使用できません。拠点のアクセススイッチを調査する場合は、上位のL3スイッチやルータで確認してください。ARPテーブルの確認コマンド

Switch# show arp

Protocol Address Age (min) Hardware Addr Type Interface

Internet 192.168.10.1 - aabb.ccdd.ee01 ARPA Vlan10

Internet 192.168.10.20 2 aabb.ccdd.ee14 ARPA Vlan10

Internet 192.168.10.30 0 aabb.ccdd.ee25 ARPA Vlan10各フィールドの意味を正確に理解しておくことが、トラブル調査の精度を上げます。

| フィールド | 意味 | 確認ポイント |

|---|---|---|

| Address | IPアドレス | 調査したい端末のIPが存在するか確認 |

| Hardware Addr | MACアドレス | 台帳のMACと一致しているか確認。違えば競合やなりすましの可能性 |

| Age (min) | 最終更新からの経過時間(分) | 「-」はスタティックエントリ。「0」は直近で更新されたばかり |

| Type | ARPエントリの種別 | 通常はARPA(標準Ethernet ARP) |

| Interface | ARP情報を取得したインターフェース | どのVLAN・インターフェース経由で学習したかを示す |

Age(エージング)の読み方

Ageフィールドは調査の際に特に重要です。

| Age表示 | 意味 | 判断 |

|---|---|---|

| -(ダッシュ) | スタティック(手動設定)エントリ | エージングせず永続。意図した設定かどうか確認する |

| 0 | 直近で更新された動的エントリ | 最近通信があった。アクティブな端末 |

| 数十〜200程度 | しばらく通信していない動的エントリ | エージングタイム(デフォルト240分)が来たら自動削除 |

| エントリ自体がない | ARP解決がされていない状態 | 端末が応答していない・ネットワーク未到達・電源OFF等 |

特定IPやMACの検索

ARPテーブルのエントリが多い環境では、パイプ(|)を使ってフィルタリングすると素早く調査できます。

! 特定IPアドレスを検索

Switch# show arp | include 192.168.10.20

! 特定MACアドレスを検索

Switch# show arp | include aabb.ccdd.ee14

! 特定VLANのエントリを抽出

Switch# show arp | include Vlan10

! 動的エントリのみ表示(スタティックを除外)

Switch# show arp | exclude -| 調査シナリオ | コマンド例 |

|---|---|

| 「このPCのMACが登録されているか確認したい」 | show arp | include [IPアドレス] |

| 「このMACのIPアドレスを調べたい」 | show arp | include [MACの一部] |

| 「VLAN10のARPエントリ一覧を見たい」 | show arp | include Vlan10 |

| 「全エントリ数だけ確認したい」 | show arp summary(ルータ系のみ対応機種あり) show arp | count |

静的ARPエントリの設定と削除

固定IPを使う重要なサーバや機器に対して、ARPエントリを手動で固定(スタティック設定)することができます。ARPスプーフィング対策や通信の安定性確保が目的です。

! スタティックARPエントリの追加

Switch(config)# arp 192.168.10.50 aabb.ccdd.ee99 ARPA

! スタティックARPエントリの削除

Switch(config)# no arp 192.168.10.50 aabb.ccdd.ee99 ARPA- 端末のNIC交換・PC入れ替えで通信障害になる:MACアドレスが変わるとARPエントリと一致しなくなる

- スイッチ再起動で消えることがある:running-configに反映されているか確認し、startup-configへ保存を忘れずに

- 管理の手間が増える:台帳と一致して管理できる環境でのみ有効。不用意に設定しない

トラブルシューティング:ARPテーブルで原因を特定する

ケース1:IPアドレス競合

同じIPアドレスに対して、時間が経つたびに異なるMACアドレスが記録される場合、IPアドレスの競合が発生しています。

! 1回目の確認

Internet 192.168.10.20 2 aabb.ccdd.ee14 ARPA Vlan10

! しばらく後の2回目の確認

Internet 192.168.10.20 0 1122.3344.5566 ARPA Vlan10

↑ MACアドレスが変わっている → 競合の可能性| 対処の流れ | 内容 |

|---|---|

| ①ARPで競合しているMACを特定 | どのMACアドレスが交互に記録されているかを確認 |

| ②MACからスイッチポートを特定 | show mac address-table address [MAC] |

| ③問題の端末を特定して修正 | 誤ったIP設定を変更してIPが重複しない状態にする |

| ④ARPをクリアして再確認 | clear arp-cache |

ケース2:通信不可(エントリなし)

調査したIPアドレスのARPエントリがまったく存在しない場合、以下の原因が考えられます。

ケース3:ARPスプーフィング(なりすまし)

台帳に登録されているMACアドレスと異なるMACがARP応答している場合、ARPスプーフィング攻撃の可能性があります。攻撃者が偽のARP応答を送り込み、通信を盗聴・改ざんする手法です。

! 台帳:192.168.10.1(デフォルトGW)のMACは aa:bb:cc:dd:ee:01 のはず

! ARPテーブルを確認すると

Internet 192.168.10.1 - aabb.ccdd.ee01 ARPA Vlan10 ← 正常

Internet 192.168.10.1 0 1122.3344.5566 ARPA Vlan10 ← ❌ 別MACが記録

↑ ARPスプーフィングの疑い- 不審なMACのポートを特定(

show mac address-table address)して即時遮断 - 該当ポートをシャットダウン(

shutdown) - セキュリティインシデントとして記録・報告

- 再発防止にDynamic ARP Inspection(DAI)の導入を検討する

ARPキャッシュのクリアと再確認

問題を修正した後や、最新のARP状態を強制的に再学習させたいときはARPキャッシュをクリアします。

! ARPキャッシュ全体をクリア(動的エントリのみ)

Switch# clear arp-cache

! 特定IPのARPエントリのみクリア

Switch# clear arp 192.168.10.20運用上の注意点

| 注意点 | 内容 |

|---|---|

| 調査は即時実施 | 動的エントリはエージングタイム(デフォルト240分)で自動削除される。トラブル発生後すぐに確認する |

| スタティックARPは慎重に | 端末変更・NIC交換時に通信障害の原因になる。設定したら台帳に必ず記録する |

| 不審なMAC変化は即対応 | 定期的にARPテーブルを確認し、台帳と異なるMACが記録されていたらセキュリティインシデントとして扱う |

| DAI(Dynamic ARP Inspection)を検討 | DHCPスヌーピングテーブルと照合してARPスプーフィングを自動防止できる機能。セキュリティ要件が高い環境では有効 |

まとめ

ARPテーブルは、Ciscoスイッチでの障害切り分けやセキュリティ調査に欠かせない情報源です。

show arpはL3スイッチ(SVI設定済み)で使用できる。L2スイッチでは上位のL3機器で確認する- Ageが「-」はスタティック、数字は動的エントリ。エントリがなければ端末が応答していないサイン

- IP競合はARPテーブルのMACアドレスが変化することで検出できる

- 台帳と異なるMACが記録されていたらARPスプーフィングを疑い、即時対応する

- スタティックARP設定は慎重に。端末変更で通信障害になるリスクがある

- 動的エントリはエージングで消えるため、トラブル後すぐに確認する習慣をつける

定期的なARP監視と台帳との突き合わせを行い、ネットワークの安定性と安全性を確保しましょう。

よくある質問(FAQ)

Q. CiscoでARPテーブルを確認するコマンドは?

show arp または show ip arp でARPテーブルを表示できます。特定インターフェースに絞るには show arp interface [インターフェース名] を使います。clear arp-cache でARPテーブルをクリアし、再学習させることも可能です。

Q. WindowsでARPテーブルを確認するには?

コマンドプロンプトで arp -a を実行するとARPテーブルが表示されます。arp -d * で全エントリをクリアできます。同じIPアドレスに対してMACアドレスが頻繁に変わる場合はIPアドレスの重複が疑われます。

Q. ARPテーブルでIPアドレス重複を検出する方法は?

show arp の結果で同じIPアドレスに異なるMACアドレスが表示されている場合、IPアドレスの重複が発生しています。また、show arp で同じMACアドレスに複数のIPが紐付いている場合は正常です(1つのNICに複数IPを設定しているケース)。Windowsでは「IPアドレスの競合が検出されました」のポップアップでも検知できます。